Gracze na celowniku NSA i GCHQ

10 marca 2016, 10:31Brytyjski Guardian otrzymał od Edwarda Snowdena kolejny zestaw tajnych dokumentów NSA. Tym razem wynika z nich, że agencja we współpracy z brytyjską GCHQ szpiegowała osoby grające w online'owe gry. Obie agencje stworzyły sobie możliwości techniczne, by szpiegować sieć Xbox Live, społeczności Second Life czy World of Warcraft.

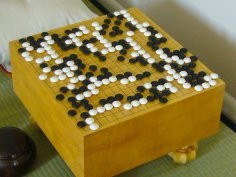

Kolejny tryumf sztucznej inteligencji

9 marca 2016, 13:21Google'owski system AlphaGo pokonał Lee Sedola, mistrza Go. Niedawno Lee Sedol przewidywał, że w bieżącym roku będzie jeszcze w stanie pokonać oprogramowanie. Jestem zaszokowany. Nie spodziewałem się, że przegram. Nie przewidziałem, że AlphaGo może grać perfekcyjnie - mówi zaskoczony Sedol.

Pierwsze takie ransomware

9 marca 2016, 07:17Eksperci z Palo Alto Networks odkryli pierwsze ransomware, które z powodzeniem atakuje użytkowników systemu OS X. Szkodliwe oprogramowanie o nazwie KeRanger zainfekowało popularnego klienta sieci BitTorrent, program Transmission

Fińska aplikacja robi karierę w Azji

8 marca 2016, 12:44Fińska firma IndoorAtlas, która opracowała technologię określania pozycji w wewnątrz budynków, rozwija skrzydła w Azji. W 2014 roku przedsiębiorstwo otrzymało dofinansowanie w wysokości 10 milionów USD od Baidu, chińskiego giganta na rynku wyszukiwarek, w roku 2015 podpisało wartą 3 miliony dolarów umowę z koreańskim dostawcą platform do rozwoju handlu elektronicznego SK Platform, a teraz podpisała umowę o współpracy z Yahoo! Japan.

Wdowa - widoczna dla drapieżników, ukryta dla ofiar

4 marca 2016, 12:16Na brzusznej stronie odwłoka samicy czarnej wdowy znajduje się czerwona plama w kształcie klepsydry. Ma ona odstraszać drapieżniki (ptaki). Okazało się jednak, że pająki wykorzystują różnice w postrzeganiu kolorów, dlatego nie zdradzają swojej obecności własnym ofiarom (owadom).

Włamują się do sieci i rabują statki

3 marca 2016, 17:24Należący do Verizona RISK Team informuje, że piraci napadający statki handlowe wybierają cele dzięki informacjom uzyskanym z... włamań do sieci firm przewozowych. Jedna z takich firm zauważyła, że gdy jej statki są napadane, piraci mają ze sobą czytniki kodów kreskowych, dzięki którym wyszukują konkretne kontenery i skrzynie, opróżniają je z najcenniejszego ładunku i w ciągu kilkunastu minut znikają

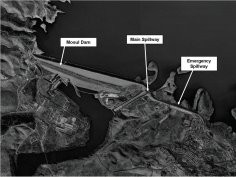

Potężna katastrofa zagraża Mosulowi

3 marca 2016, 12:08Inżynierowie ostrzegają, że jednemu z największych miast Bliskiego Wschodu grozi katastrofa, w której może zginąć nawet milion osób. Zapora wodna w okolicach Mosulu może w każdej chwili ulec przerwaniu

Liczne serwery HTTPS podatne na atak

2 marca 2016, 05:41Eksperci ostrzegają, że nawet 11 milionów witryn jest podatnych na ataki z powodu błędów w HTTPS i innych usługach korzystających z protokołów SSL i TLS.

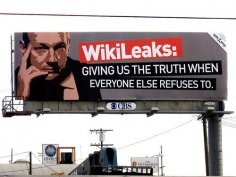

Terroryści nie wykorzystali listy ujawnionej przez WikiLeaks

1 marca 2016, 12:28W 2010 roku serwis WikiLeaks opublikował tajną notatkę Departamentu Stanu USA, w której wymieniono ponad 200 miejsc położonych poza granicami USA uznawanych za istotne dla bezpieczeństwa Stanów Zjednoczonych

Nissan Leaf podatny na atak

25 lutego 2016, 14:04Najpopulrniejszy na świecie samochód elektryczny, Nissan Leaf, jest podatny na atak hakerski. Troy Hunt i Scott Helme wykazali, że niezabezpieczone API w połączeniu z numerem VIN samochodu, który to numer można łatwo zobaczyć przez szybę, pozwala cyberprzestępcom na przejęcie kontroli nad takimi funkcjami pojazdu jak klimatyzacja czy podgrzewanie siedzeń